一、加解密基礎概念

當我們談論加解密時,我們實際上是在討論一種數學和計算概念,其目的是保護資訊的機密性和完整性。加解密是資訊安全的基石,它們用於在傳輸或存儲資訊時將其保護起來,使得未經授權的人無法存取或理解其內容。

加密 (Encryption):

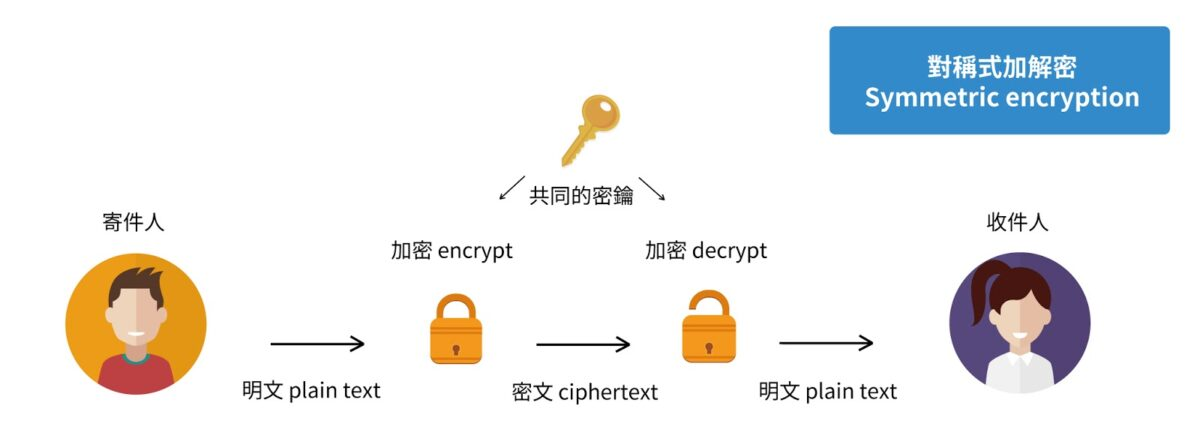

加密是將原始資訊轉換成不可讀的形式的過程,以保護資訊的隱私。這通常涉及使用密鑰(key)來對資訊進行數學運算,從而產生看似雜亂無章的資料,即密文。常見的加密算法包括對稱加密和非對稱加密。對稱加密 (Symmetric Encryption):

在對稱加密中,相同的密鑰用於加密和解密資訊。這意味著發送和接收方都必須共享相同的密鑰。AES(Advanced Encryption Standard)是一個廣泛使用的對稱加密算法。例如,當Alice想要發送一個加密的訊息給Bob時,她將使用共享的密鑰對訊息進行加密。Bob將使用相同的密鑰對接收到的密文進行解密,以恢復原始的訊息。

非對稱加密 (Asymmetric Encryption):

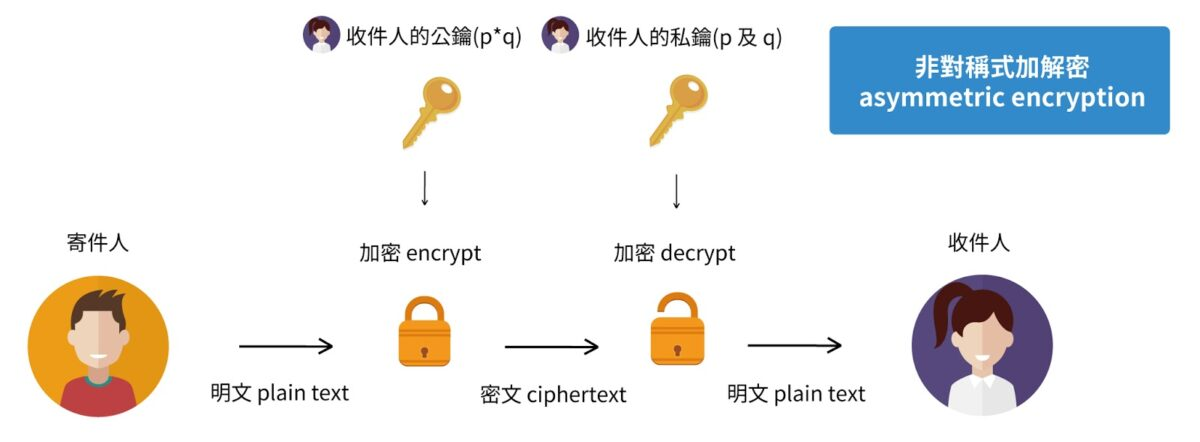

在非對稱加密中,有一對密鑰:公開金鑰和私密金鑰。發送方使用接收方的公開金鑰來加密資訊,而接收方使用他們的私密金鑰來解密。RSA(Rivest-Shamir-Adleman)是一種常見的非對稱加密算法。假設Alice想要發送一個安全的訊息給Bob,她會使用Bob的公開金鑰對訊息進行加密。只有Bob擁有與其公開金鑰相對應的私密金鑰,才能解密並讀取訊息。

解密 (Decryption):

解密是將加密的資訊轉換回原始形式的過程。這涉及使用加密時所用的密鑰對密文進行逆向運算,以恢復原始資訊。對稱解密:

在對稱解密中,與加密相對應的相同密鑰用於將密文轉換為原始資訊。這就是為什麼在對稱加密中,密鑰的安全共享至關重要的原因。非對稱解密:

在非對稱解密中,使用私密金鑰來解密使用公開金鑰加密的資訊。這確保只有擁有私密金鑰的一方才能解密並讀取資訊。

二、對稱 vs 非對稱

對稱加密和非對稱加密都是加密的方法,但它們之間有一些重要的區別。

1. 對稱加密

依據上方解說概念,對稱加密使用相同的密鑰來加密和解密資訊。這意味著發送方和接收方都必須共享相同的密鑰。這是一個重要的限制,因為發送方和接收方必須在傳輸資訊之前安全地共享密鑰。如果發送方和接收方之間的通道不安全,則無法安全地傳輸密鑰。這種限制使得對稱加密在實際應用中不太實用。

1-1 應用

對稱解密通常在以下情況下應用:

數據傳輸: 對稱解密常用於安全地傳輸數據。當兩個通信方需要共享數據時,它們可以使用相同的對稱金鑰,發送方使用該金鑰對數據進行加密,而接收方使用相同的金鑰進行解密。

數據存儲: 對稱解密用於安全地存儲數據。在數據儲存場景中,可以使用對稱加密將數據加密後存儲,並在需要時使用相同的金鑰進行解密。

VPN(虛擬私人網路): 對稱解密在 VPN 中被廣泛應用。兩個設備在建立安全通道時使用相同的金鑰,以加密和解密通信的數據。

磁盤加密: 在整個磁盤或特定區域上應用對稱解密,以確保存儲在硬盤上的數據在未經授權的情況下無法訪問。

SSL/TLS 協議: 在加密網絡通信時,SSL/TLS 協議使用對稱解密。通信的開始階段通常使用非對稱加密來交換對稱金鑰,之後的數據傳輸階段則使用對稱金鑰進行加解密。

文件加密: 在加密單個文件或文件夾時,對稱解密可以用來確保文件的隱私和機密性。

2. 非對稱加密

非對稱加密使用一對密鑰:公開金鑰和私密金鑰。發送方使用接收方的公開金鑰來加密資訊,而接收方使用他們的私密金鑰來解密。這消除了對稱加密中的密鑰共享問題,因為公開金鑰可以安全地傳輸給任何人,而私密金鑰僅由接收方持有。這使得非對稱加密在實際應用中更加實用。

2-1 應用

非對稱解密通常在以下情況下應用:

安全通信: 當兩方需要進行安全通信時,非對稱解密可以確保通信的機密性和真實性。發送方使用接收方的公開金鑰對數據進行加密,而只有接收方擁有相應的私密金鑰才能解密和讀取數據。這有助於防止中間人攻擊和數據窺探。

數位簽名: 非對稱解密用於驗證數位簽名的真實性。發送方使用私密金鑰對數據進行加密,而接收方使用公開金鑰驗證數據的簽名。這確保了數據的完整性和真實性。

金鑰交換: 在安全通信中,非對稱解密用於安全地交換對稱金鑰。發送方可以使用接收方的公開金鑰將對稱金鑰加密,接收方則使用自己的私密金鑰解密,從而安全地分享對稱金鑰。

身份驗證: 非對稱解密用於確認通信中的實體的身份。例如,用戶可以使用他們的私密金鑰來簽署一個數據包,而其他人可以使用公開金鑰驗證該用戶的身份。

總的來說,非對稱解密在需要確保通信的機密性、完整性和真實性的情況下非常有用。它提供了一種安全的方式來傳輸數據,同時防範了許多常見的攻擊和風險。

三、可逆 vs 不可逆

「可逆」和「不可逆」是描述加密和雜湊(Hash)算法的特性的術語。這兩者之間的主要區別在於操作是否可以被反轉,即是否可以從輸出推導出原始的輸入。

可逆加密 (Reversible Encryption):

特點: 可逆加密是指加密過程是可以被反轉的。即,經過加密的數據可以透過解密還原成原始的數據。

使用場景: 一般在通信和數據儲存中使用。對稱加密算法(如AES)和一些對稱性較低的非對稱加密算法都是可逆的。

例子: 如果Alice使用Bob的公開金鑰加密消息,Bob可以使用他的私密金鑰解密該消息,還原原始的內容。

不可逆加密 (Irreversible Encryption) 或雜湊 (Hashing):

特點: 不可逆加密或雜湊是指加密過程是不可逆的,無法從加密的輸出推導出原始的輸入。同樣的輸入經過雜湊後,得到的雜湊值是固定的長度。

使用場景: 通常用於密碼儲存、數據校驗和數字簽名等需要確保完整性但無需還原原始數據的場景。

例子: 常見的雜湊算法有MD5、SHA-1、SHA-256。例如,一個密碼經過SHA-256雜湊後,就無法直接還原出原始的密碼。

加解密總類

加解密是資訊安全領域中的基本概念,有多種不同的加解密方法和算法,它們可以根據應用的需求和安全性要求進行選擇。以下是一些主要的加解密總類:

對稱加密 (Symmetric Encryption):

- 代表算法: DES (Data Encryption Standard), 3DES (Triple DES), AES (Advanced Encryption Standard).

- 特點: 使用相同的金鑰進行加密和解密,加密和解密速度快,適用於大量數據的加解密。

- 應用場景: 數據傳輸、數據存儲、VPN (Virtual Private Network)。

非對稱加密 (Asymmetric Encryption):

- 代表算法: RSA (Rivest-Shamir-Adleman), ECC (Elliptic Curve Cryptography).

- 特點: 使用一對公開金鑰和私密金鑰,公開金鑰用於加密,私密金鑰用於解密。安全性高但速度較慢。

- 應用場景: 數位簽名、金融交易、身份驗證。

雜湊函數 (Hash Functions):

- 代表算法: MD5 (Message Digest Algorithm 5), SHA-1 (Secure Hash Algorithm 1), SHA-256 (Secure Hash Algorithm 256-bit).

- 特點: 將任意大小的數據轉換為固定大小的散列值,不可逆。主要用於校驗完整性、密碼儲存等。

- 應用場景: 數據完整性檢查、密碼儲存、數字簽名。

數位簽名和憑證 (Digital Signatures and Certificates):

- 代表標準: PKCS (Public Key Cryptography Standards), X.509。

- 特點: 用於確保數據的真實性和來源,結合非對稱加密和雜湊函數。

- 應用場景: 在網路通信中的身份驗證、文件的數位簽署。

對稱和非對稱的結合:

- Hybrid Cryptography: 結合對稱和非對稱加密,通常使用對稱加密來加密數據,而使用非對稱加密來安全地傳遞和管理對稱金鑰。

機密計算 (Homomorphic Encryption):

- 特點: 允許在加密的狀態下進行計算,結果仍然是加密的。有助於在不暴露原始數據的情況下進行運算。

哈希加鹽 (Hash Salting):

- 特點: 在密碼儲存中的應用,通過在密碼哈希過程中添加隨機的Salt,提高安全性。

每種加解密方法都有其優勢和限制,選擇應使用的方法通常取決於特定應用的需求和安全性考慮。在實際應用中,通常會採用多種加解密技術的組合,以達到更全面的資訊安全保護。

![[Github Pages] 如何建立多個專案網站](/image/20250315_20-53-42.png)

![[Benchmarks] Database Connect 效能差異](/image/20250318_23-37-06.png)